Nâng cao an toàn khi sử dụng NAS và internet cho cá nhân và gia đình

Update mới nhất: 03/05/2024

Để bảo mật cho ổ cứng mạng (NAS), chúng ta có rất nhiều cách, cấm không cho NAS đi ra ngoài đường hay cách ly NAS ra khỏi internet là một cách. Nhưng việc cấm đoán này cũng sẽ đem lại cho chúng ta sự bất tiện khi mà chỉ có thể sử dụng NAS ở nhà.

Trong bài viết trước, mình đã hướng dẫn các bạn cách để mở cửa cho NAS ra với internet cùng con đường nhanh nhất để bạn có thể kết nối từ mọi nơi trên thế giới. Nhưng cái gì cũng có 2 mặt, khi bạn mở cửa ra như vậy, bạn cũng có thể gặp nhiều rủi ro đến từ mọi nơi trên internet.

Trong bài viết này, mình sẽ tiếp tục chia sẻ các tuỳ chỉnh mà mình đã làm nhằm nâng cao an toàn cho NAS và người sử dụng. Bài viết này sẽ tập trung vào chuyện bảo vệ quyền truy cập vào dữ liệu, tránh để các bạn bị mất quyền truy cập, còn các phương pháp để bảo vệ dữ liệu như việc sao chép, nhân bản, back-up dữ liệu, mình sẽ hẹn các bạn trong một bài viết khác. Tuy nhiên, phần cuối bài mình cũng muốn chia sẻ một chút về việc phòng tránh Ransomeware vì đây cũng là một rủi ro tiềm ẩn với tất cả mọi người

Nội dung chính

Mình có tham khảo từ nhiều nguồn khác nhau cũng như có bổ sung thêm một số điểm mà mình rút ra trong quá trình sử dụng. Trong bài mình sẽ minh hoạ bằng NAS Synology của mình, anh em dùng các loại NAS khác cơ bản cũng sẽ có những giải pháp tương đương. Bài viết này thuộc chuỗi bài viết Tất tần tật về NAS cho người dùng cá nhân và gia đình

Vì chỉ là người dùng phổ thông nên có thể mình vẫn chưa có đầy đủ các giải pháp, anh em nào chuyên về an ninh mạng, an toàn thông tin có thể góp ý và bổ sung thêm cho mình nhé. Mình cũng muốn gửi lời cảm ơn đến một người bạn giấu tên của mình, bạn ấy là một chuyên gia về an toàn thông tin mạng có rất nhiều kiến thức về an toàn mạng đã review bài viết này, cũng như đưa ra những góp ý và những thông tin rất hữu ích để mình hoàn thiện bài viết

A. Những tuỳ chỉnh trên NAS

1. Cập nhật hệ điều hành và phần mềm mới nhất

Đội ngũ chuyên gia bảo mật và an ninh mạng của các thương hiệu đang ngày đêm làm việc để đảm bảo an toàn cho người dùng và họ sẽ tung các bản cập nhập hệ điều hành cũng như phần mềm để giải quyết các vấn đề bảo mật. Vì thế, người dùng như chúng ta nên tận dụng và sử dụng những nỗ lực này

Synology cũng có một nhóm ứng phó sự cố bảo mật sản phẩm (PSIRT) chịu trách nhiệm ứng phó với các sự cố bảo mật của sản phẩm Synology, bao gồm NAS và nhiều các sản phẩm khác. PSIRT quản lý khâu tiếp nhận, điều tra, điều phối và báo cáo công khai thông tin về lỗ hổng bảo mật liên quan đến các sản phẩm Synology [1], họ cũng có một trang web để cập nhật và công bố các lỗ hổng đã được giải quyết và cũng có cả chương trình săn lỗi bảo mật, anh em chuyên gia có thể tham gia kiếm thưởng

Ở góc độ người dùng, chúng ta nên thiết lập cập nhật tự động để cài đặt các bản cập nhật DSM và các package mới nhất để đảm bảo luôn nhận được các cập nhật và bản vá bảo mật mới nhất cho hệ điều hành và ứng dụng. Và cũng có thể bật thông báo email thông báo cho các bản cập nhật nghiêm trọng

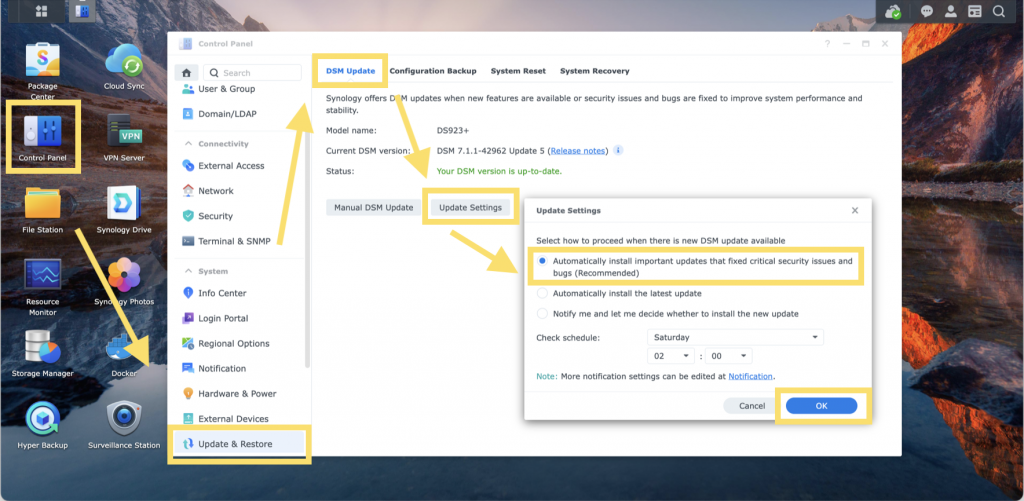

Đối với DSM, các bạn kiểm tra ở Control Panel > Update & Restore > DSM Update > Update Setting và chọn lựa chọn đầu tiên được khuyến cáo (recommended), tự động cập nhật những bản cập nhật quan trọng mà đã sử các lỗ hổng hay lỗi bảo mật nghiệm trọng

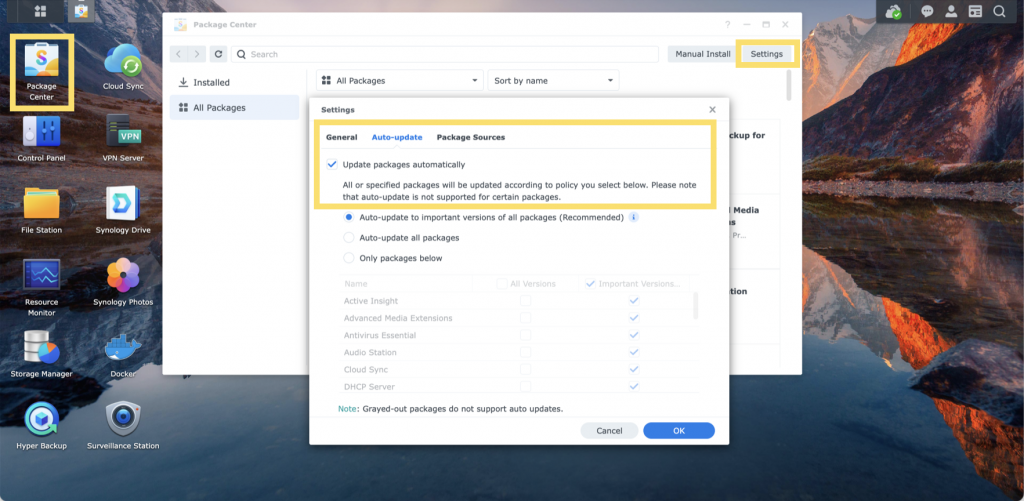

Đối với các ứng dụng hay package, các bạn kiểm tra ở Package Center > Settings > Auto-update và chọn tự động cập nhật các phiên bản quan trọng của tất cả ứng dụng

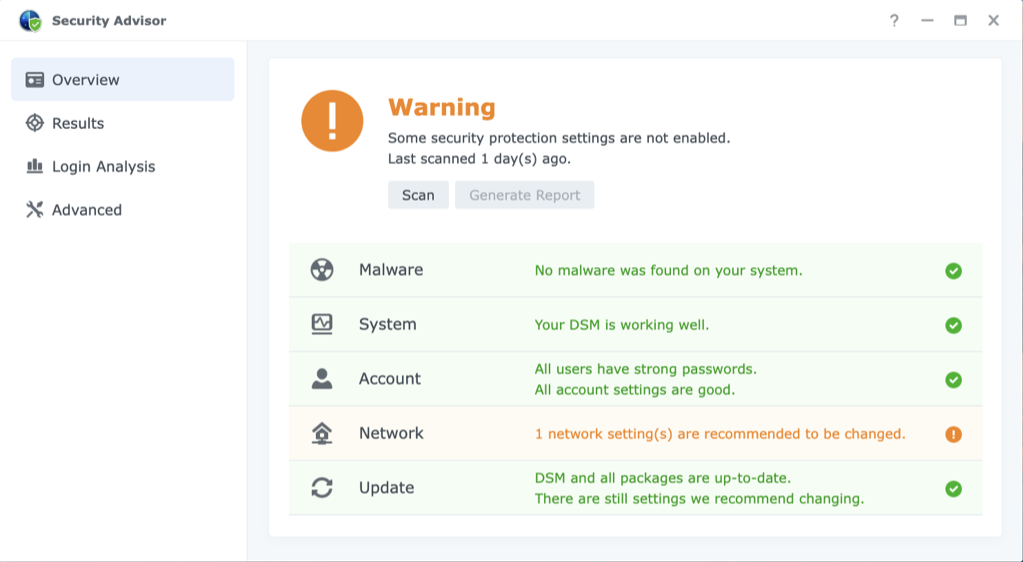

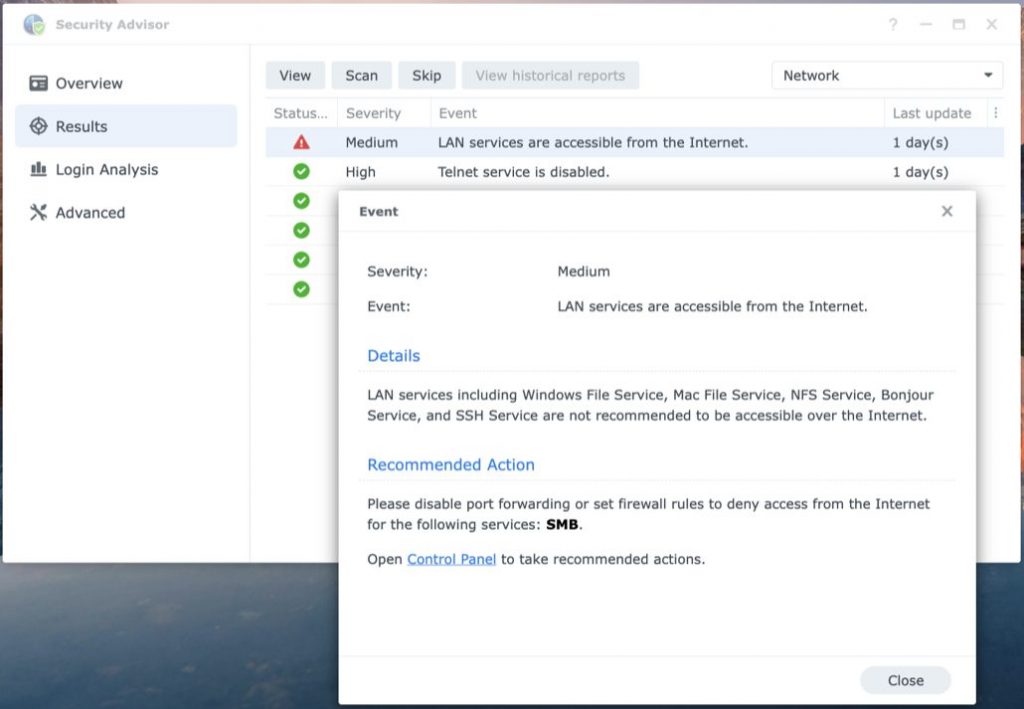

2. Sử dụng Security Advisor

Trên NAS Synology có một ứng dụng mặc định là Security Advisor (cố vấn an ninh) sẽ giúp chúng ta quét toàn hệ thống và đưa ra những lời khuyên để cải thiện mức độ an toàn cho NAS. Có 2 checklist cho 2 mức độ an toàn để lựa chọn đó là cho cá nhân và gia đình, cho công việc và doanh nghiệp, và tuỳ chọn checklist bạn muốn

Cá nhân mình, mình chọn cho công việc và doanh nghiệp, và những hướng dẫn bên dưới cũng sẽ để đảm bảo đáp ứng các tiêu chí an toàn ở mức này. Vì dù chỉ dùng NAS cho cá nhân và gia đình nhưng mình cũng lưu các tài liệu phục vụ công việc, vì vậy mình cũng muốn có mức bảo mật cao hơn

Từ ứng dụng này, sẽ có các gợi ý để các bạn nâng cao mức an toàn khi sử dụng NAS, cơ bản sẽ giống như bài viết bên dưới đây khi mình đi sâu hơn vào các cài đặt cụ thể

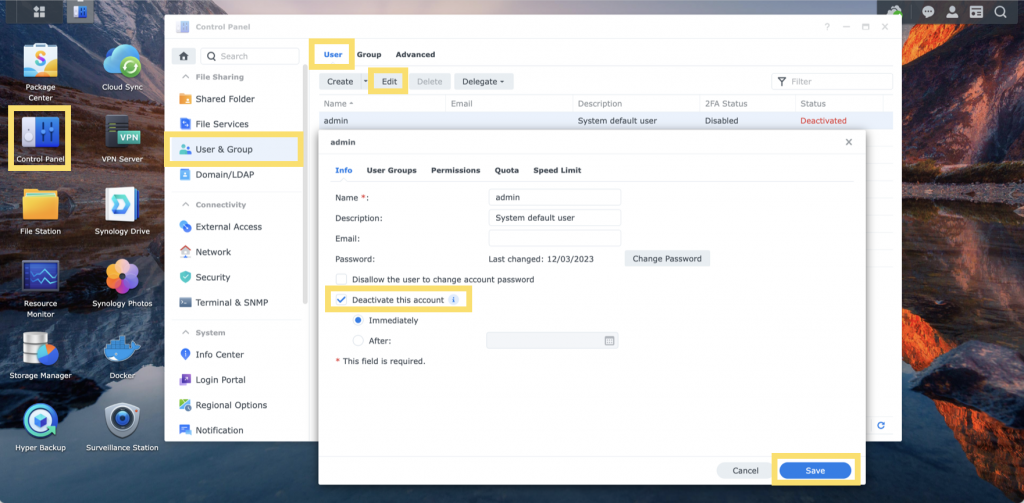

3. Không sử dụng tài khoản admin mặc định

Tài khoản admin có toàn quyền quyết định và can thiệp vào đủ thứ trên NAS. Vì vậy, để đảm bảo an toàn, chúng ta không sử dụng tài khoản admin mặc định. Với NAS Synology mình đang dùng, trong các bước setup ban đầu, chúng ta cũng phải tạo một tài khoản admin tuỳ chỉnh và tài khoản admin mặc định cũng sẽ bị vô hiệu hoá ngay từ lúc đó

Nhưng, các bạn vẫn nên kiểm tra, và nếu cần có thể vô hiệu hoá tài khoản admin mặc định. Vào Control Panel > User Group > Edit > Deactive this account và sau đó ấn Save

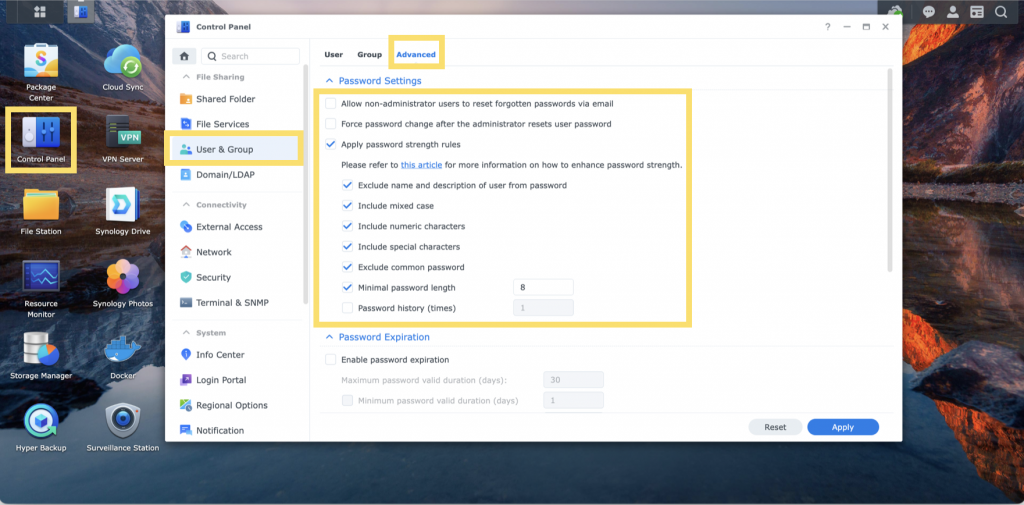

4. Sử dụng mật khẩu mạnh cho tài khoản

Không riêng gì ổ cứng mạng, bạn nên sử dụng mật khẩu mạnh cho bất cứ tài khoản nào quan trọng khác như email, ngân hàng, mạng xã hội…

Ở trên NAS của mình, ngoài việc đặt mật khẩu mạnh cho chính tài khoản admin của bản thân. Mình còn cài đặt các quy tắc mật khẩu mạnh cho cả user có thể kể đến như: cả chữ hoa và chữ thường, bao gồm số, ký tự đặc biệt, độ dài mật khẩu… ngoài ra cũng có thể cài đặt thời hạn mật khẩu (sau bao lâu bắt buộc đổi mật khẩu)

Thiết lập các cài đặt này ở Control Panel > User Group > Advanced

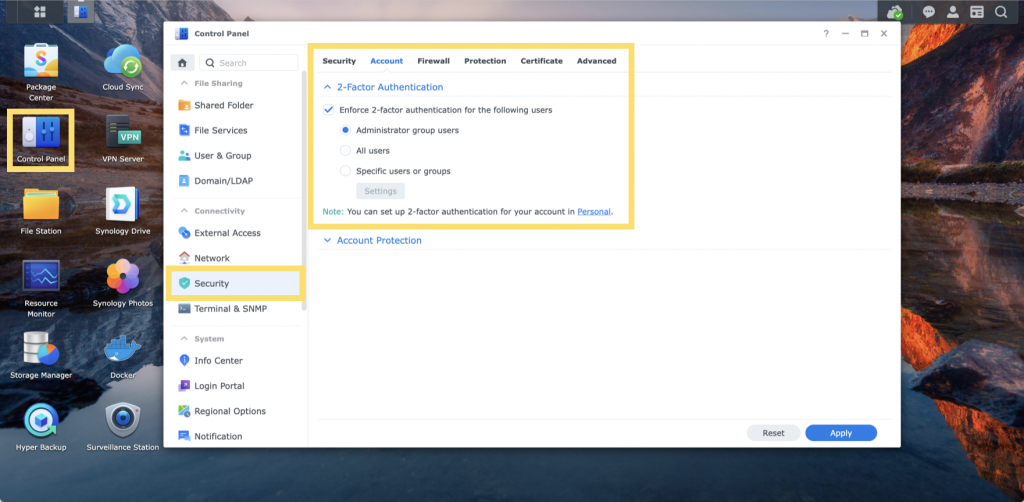

5. Sử dụng xác thực 2 lớp

Không còn quá xa lạ với chúng ta, hầu hết các tài khoản như Apple hay Google đều đã có tính năng này. Trên NAS cũng vậy, các bạn cũng có thể kích hoạt xác thực 2 lớp. Chúng ta có thể dùng cho các nhóm khác nhau, cho riêng nhóm admin hoặc cho tất cả users

Bật tính năng này ở Control Panel > Sercurity > Account > 2-Factor Authentication

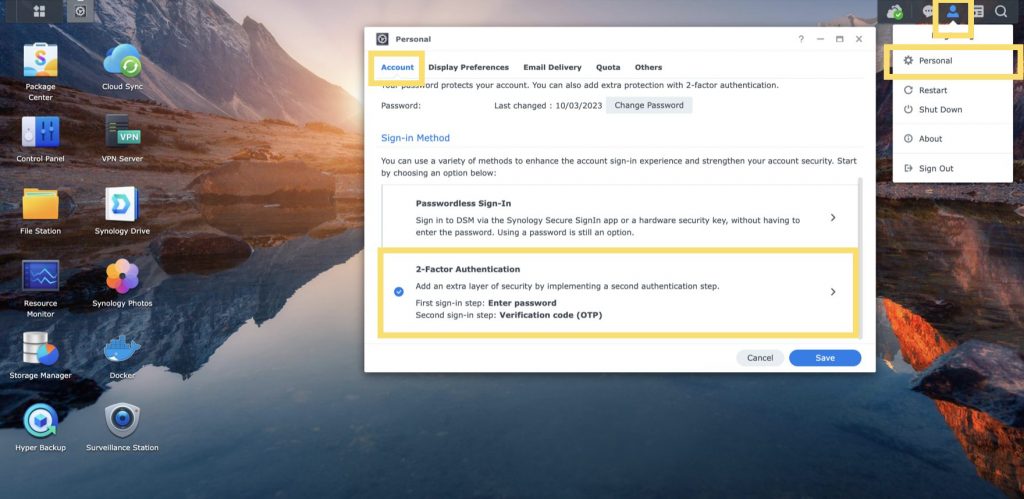

Và sau đó các bạn set-up xác thực 2 lớp cho tài khoản ở phần Personal, có shortcut ở ngay trong cài đặt 2-Factor Authentication hoặc từ màn hình chính có thể bấm các bước như hình

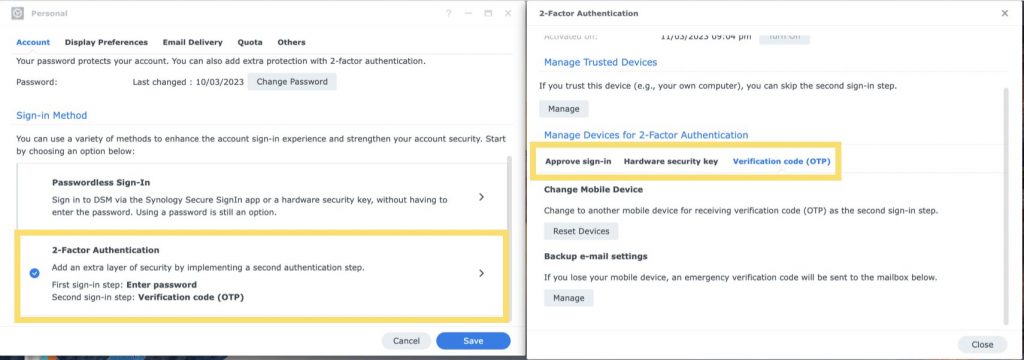

Trong phần cài đặt xác thức 2 lớp có nhiều cách để các bạn sử dụng có thể kể đến như

- Approve sign-in, cài ứng dụng Synology Secure SignIn, sau đó đơn giản khi mỗi lần đăng nhập từ thiết bị lạ, ứng dụng sẽ hiện thông báo để xác minh trên ứng dụng, bạn ấn Approve trên điện thoại, quá trình đăng nhập mới hoàn tất

- Hardware security key, có thể dùng USB Key hoặc Touch ID/FaceID để xác thực đăng nhập

- OTP code: dùng mật mã OTP, các bạn cài thêm ứng dụng Synology Secure SignIn hoặc bất cứ ứng dụng lưu mã OTP nào khác như Google/Microsoft Authenticator, Authy… và quét QR để tạo mã OTP

Và đừng quên, nếu sử dụng Synology Account mà đang link đến NAS, bạn cũng nên bật xác thực 2 lớp cho tài khoản này

6. Chặn đăng nhập sai nhiều lần

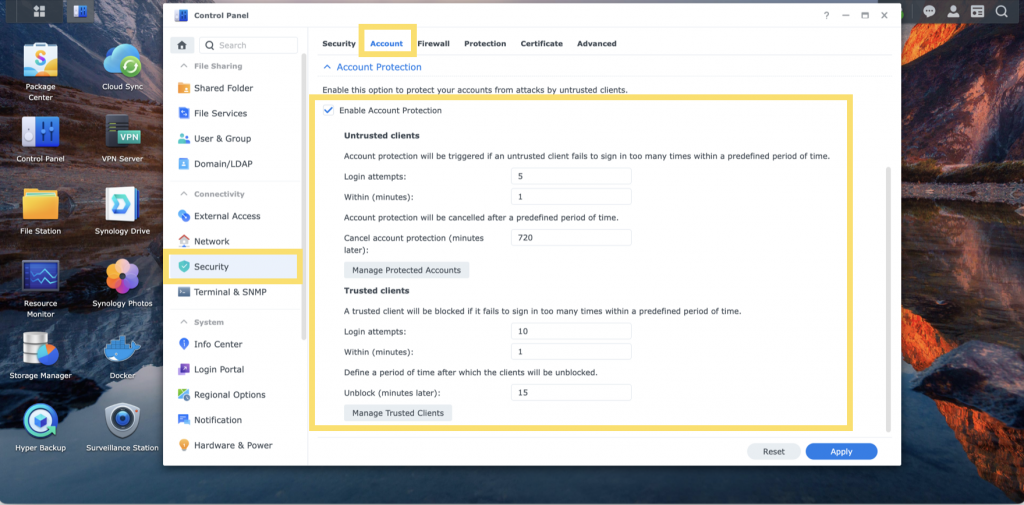

Tiếp đến vẫn trong phần Control Panel > Sercurity > Account, chúng ta có thể bật chức năng bảo vệ tài khoản Account Protection để ngăn việc thử đăng nhập nhiều lần để đoán mật khẩu. Chia ra làm 2 trường hợp, trên thiết bị đã từng đăng nhập (Trusted clients) và thiết bị lạ (Untrusted clients)

Chúng ta có thể cài đặt sau [bao nhiêu lần] thử đăng nhập trong [một khoảng thời gian] sẽ kích hoạt tính năng bảo vệ tài khoản (ngăn không cho đăng nhập nữa). Và sau [bao lâu] sẽ mở khoá bảo vệ

Tính năng này tương tự trên iPhone, nhập sai passcode quá nhiều sẽ bị khoá không được đăng nhập

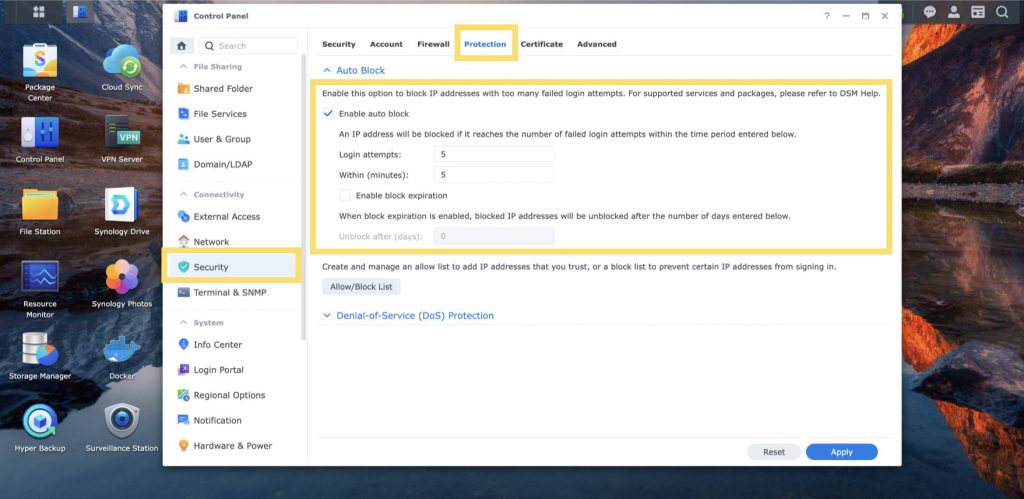

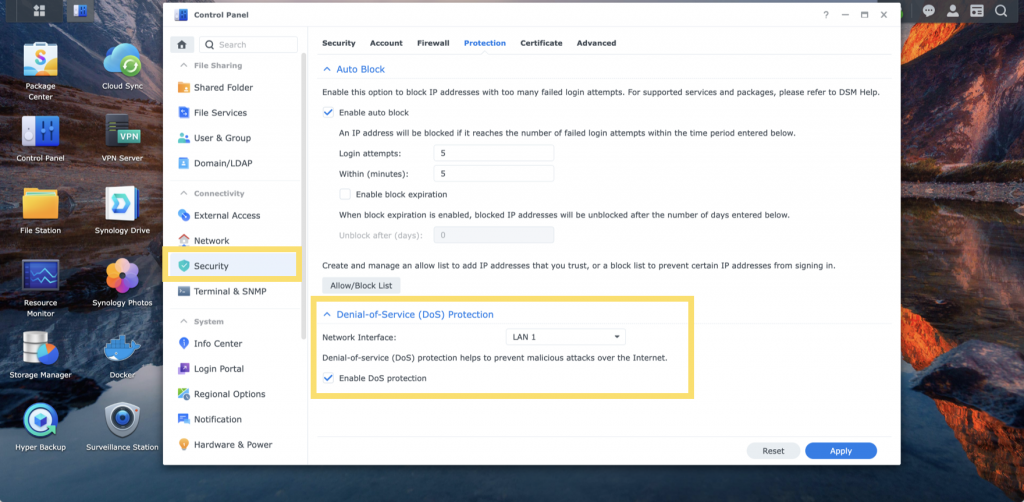

Ngoài ra, chúng ta cũng có thể chặn IP đăng nhập sai nhiều lần ở Control Panel > Sercurity > Protection > Auto Block

Sau [bao nhiêu lần] thử đăng nhập trong vòng [bao nhiêu phút] sẽ bị khoá IP. Cũng có tuỳ chọn sau bao lâu sẽ mở khoá, và admin cũng sẽ quản lý được danh sách IP bị khoá. Cũng có thể add thủ công dãy IP mà bạn muốn

7. Bật DoS Protection

Bật DoS Protection để ngăn các cuộc tấn công DoS đến NAS ở trong Control Panel > Sercurity > Protection > DoS Protection

8. Sử dụng các kết nối an toàn

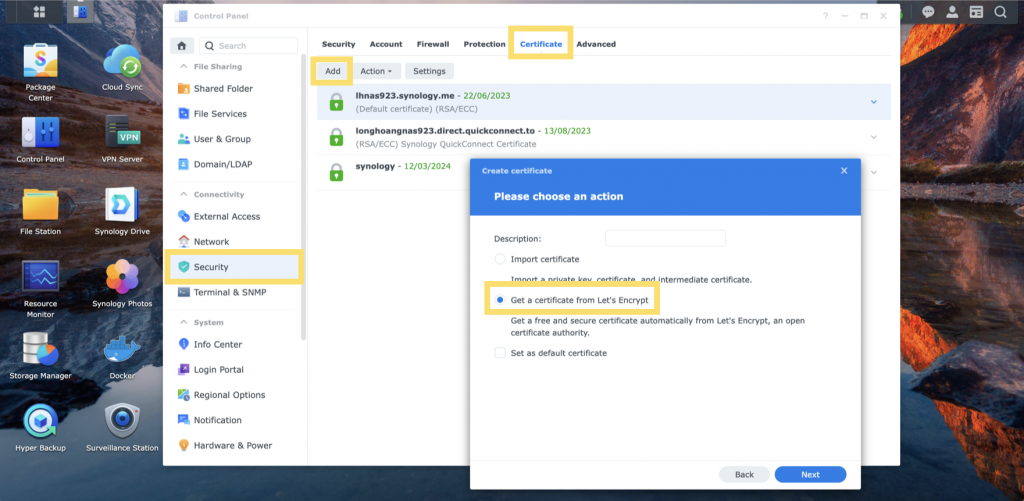

Các bạn nên sử dụng các kết nối an toàn như https thay cho http. Các ứng dụng hỗ trợ https bao gồm DSM, Web Station, Photo Station, File Station, Audio Station, and Surveillance Station và sẽ được mã hoá SSL/TLS và trên Synology NAS chúng ta sẽ lấy chứng chỉ SSL/TLS từ Let’s Encrypt

- Trên DSM vào Control Panel > Security > Certificate.

- Ấn Add.

- Chọn Add a new certificate rồi ấn Next.

- Chọn Get a certificate from Let’s Encrypt rồi ấn Next.

- Điền các thông tin:

- Domain name: Điền hostname của bạn, có thể là Synology DDNS hostname như trong bài viết trước mình đã hướng dẫn hoặc domain tuỳ chọn, ví dụ tencuanas.synology.me

- Email: để gửi thông báo khi chứng chỉ sắp hết hạn, bạn có thể vào để gia hạn (Renew)

- Subject Alternative Name: Bạn có thể nhập các tên miền khác tại đây để lấy một chứng chỉ cho nhiều miền. Ví dụ: nếu bạn đã dùng tên miền example.com muốn chia sẻ chứng chỉ với miền khác của thiết bị như mail.example.com, hãy nhập mail.example.com vào chỗ này

- Ấn Done để lưu

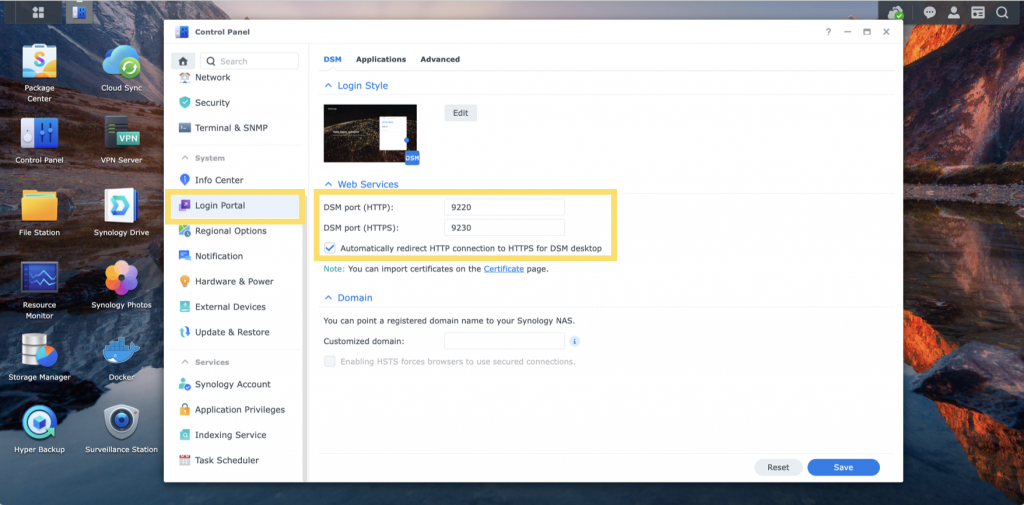

Khi truy cập các dịch vụ qua trình duyệt, đảm bảo bạn đang dùng các port HTTPS. Trên các ứng dụng, cũng vậy, hãy bật chế độ HTTPS. Ngoài ra, các bạn có thể cài đặt để tự động chuyển hướng các dịch vụ web như DSM từ HTTP sang HTTPS tại Control Panel > Login Portal > Web Services và tick vào ô Automatically redirect HTTP to HTTPS

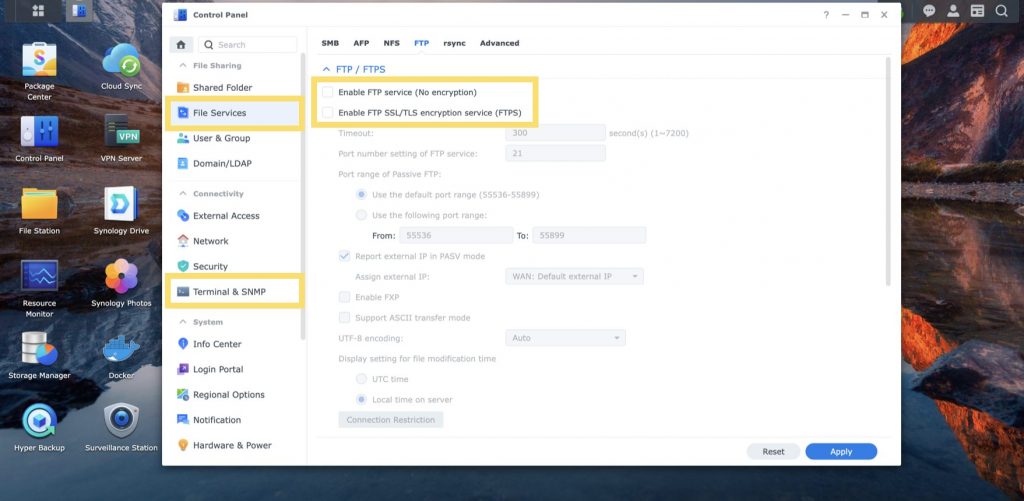

Ngoài ra, Synology cũng hỗ trợ FTP có mã hoá SSL/TLS, chúng ta cũng có thể sử dụng nếu các bạn dùng đến giao thức FTP. Bật FTPS ở Control Panel > File Services > FTP và tick vào ô Enable FTPS

9. Tắt các dịch vụ không sử dụng đến

Trên NAS cung cấp rất nhiều các dịch vụ, và trong số đó có thể sẽ có những dịch vụ mà chúng ta chưa dùng đến các bạn nên tắt những dịch vụ đó đi.

Đầu tiên, chúng ta vào Control Panel > File Services sau đó kiểm tra toàn bộ các giao thức SMB, AFP, NFS… Nếu không sử dụng, các bạn nên tắt đi.

Ngoài ra, đừng quên tắt Telnet và SSH nếu bạn có bật lên để sử dụng ở Control Panel > Terminal & SNMP

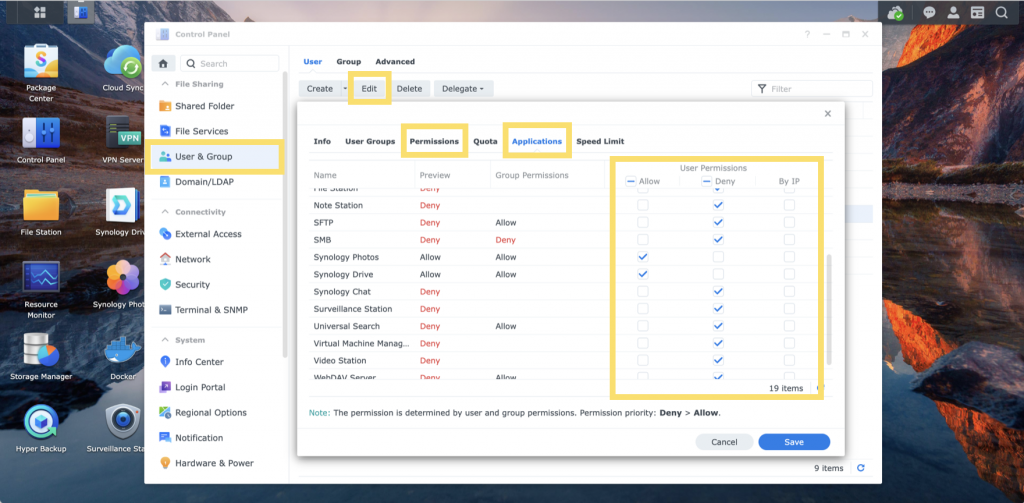

10. Phân quyền user đủ thứ họ cần

Với các user đang cùng sử dụng NAS, ngoài phân quyền truy cập folder, bạn nên tắt các ứng dụng và dịch vụ mà họ không có nhu cầu sử dụng đến, chỉ bật các dịch vụ và ứng dụng mà user đó sẽ sử dụng. Ví dụ với các thành viên trong gia đình mình, mọi người chỉ sử dụng Drive và Photos, mình sẽ tắt hết các ứng dụng còn lại như DSM, File Station, SMB…

Các bạn vào Control Panel > User & Group > User > Edit rồi tuỳ chỉnh trong phần Permissions và Applications

11. Thay đổi port mặc định

Các bạn có thể thay đổi Port mặc định của DSM sang port bất kỳ để phần nào ngăn chặn các nỗ lực đăng nhập gây hại. Bạn vào Control Panel > Login Portal > Web Services và đổi port 5000 với 5001 sang port mà bạn muốn. Cũng nên đổi port 22 mặc định của SSH tại Control Panel > Terminal & SNMP

Và không nên chọn port trùng với các dịch vụ khác, bạn có thể tham khảo các port mặc định trên Synology tại đây

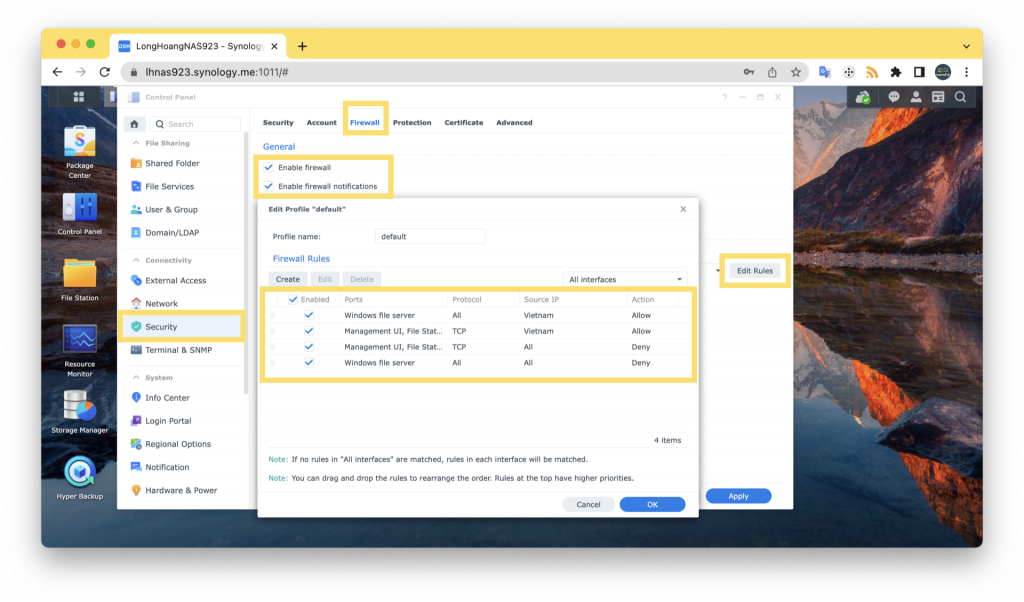

12. Sử dụng Firewall

Ngoài ra, các bạn có thể sử dụng tường lửa để chặn những truy cập từ IP hay vị trí mà bạn không muốn. Ví dụ, mình sử dụng SMB để truy cập dữ liệu (dù không phải giao thức an toàn nhất) nhưng đa phần mình chỉ dùng giao thức này khi ở Việt Nam, vì thế mình có thể cài đặt chỉ cho phép kết nối có IP ở VN được truy cập giao thức này. Hay là với DSM và các dịch vụ khác, nếu chỉ sử dụng trong nước mình có thể làm điều tương tự. Và như vậy là mình cũng giảm thiểu được phần nào rủi ro đến từ các IP ở ngoài Việt Nam

Trong trường hợp cần truy cập từ nước ngoài, mình cũng có thể setup nước cụ thể, chứ không cần phải mở ra cho toàn cầu

Chúng ta có thể cài đặt ở Control Panel > Sercurity > Firewall. Sau đó Edit Rules và Create những quy định mà bạn muốn. Như mình thường sẽ set các rule từ trên xuống dưới sẽ như sau:

- Allow All cho các IP nội bộ (10.0.0.0/8, 172.16.0.0/12, 192.168.0.0/16)

- Allow DSM cho các IP đến từ Việt Nam (để bạn truy cập từ ngoài vào được, khi nào đi du lịch thì có thể mở thêm nước mà bạn đi đến)

- Deny DSM từ mọi nơi. (để tránh bị bot từ nước ngoài quét)

- Deny All từ mọi nơi (để tránh bị khai thác các dịch vụ khác)

B. Những tuỳ chỉnh trong modem

Để đảm bảo ổ cứng mạng và những thiết bị mạng khác trong gia đình được an toàn, modem cũng cần được chú trọng. Vì mỗi modem sẽ lại có phần mềm cũng như giao diện quản lý khác nhau, vì vậy mình sẽ chỉ đưa ra các check list cơ bản, nhằm giúp các bạn nâng cao an toàn, còn để cụ thể với từng modem, các bạn nên tham khảo thêm hướng dẫn cho chính thiết bị đó

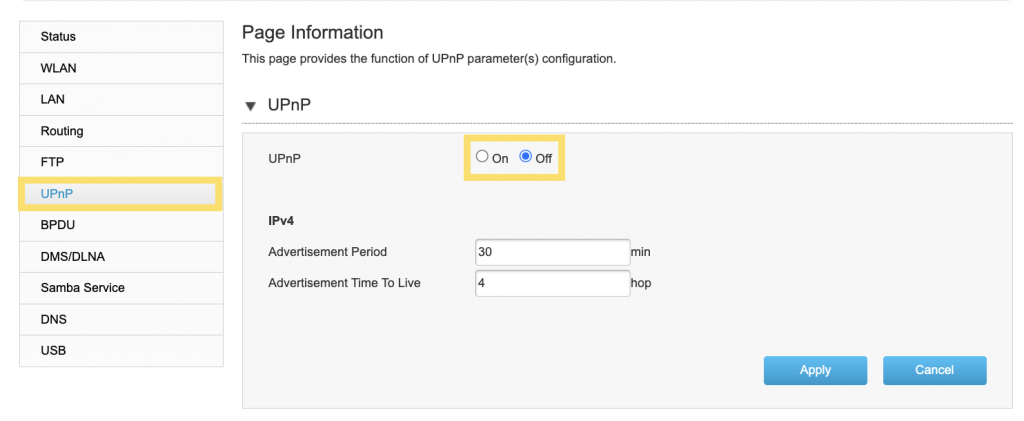

- Như trong bài viết trước mình đã chia sẻ, UPnP sẽ kém an toàn vì một thiết bị có thể yêu cầu port mapping cho một thiết bị khác. Vì vậy, mình không khuyến cáo dùng giải pháp này, mới ban đầu khi chưa quen việc config router/modem thì có thể dùng tạm, nhưng khi quen rồi, các bạn nên setup Port Forwarding thủ công và Tắt UPnP trong modem

- Chỉ mở những port cần thiết cho những dịch vụ bạn cần truy cập vào từ ngoài internet. Đóng các port không cần thiết

- Kiểm tra và tắt chế độ truy cập modem từ internet

- Không dùng username và password mặc định (admin/admin) hãy đổi username và dùng mật khẩu mạnh

C. Ngăn chặn ransomware tấn công NAS và các thiết bị khác

Các cuộc tấn công ransomware đang trở thành mối đe dọa ngày càng tăng đối với cả người dùng doanh nghiệp và gia đình. Trong nhiều bài viết trước về NAS của mình trên Tinh Tế, nhiều anh em đang lo ngại về vấn đề này.

Phần này mình sẽ đề cập đến các phương pháp phòng chống ransomware tốt nhất dành riêng cho các sản phẩm Synology mà mình tham khảo trên website của họ. Các nguyên tắc được cung cấp bên dưới dựa trên hướng dẫn do Cơ quan An ninh Cơ sở hạ tầng và An ninh Mạng (Cybersecurity and Infrastructure Security Agency – CISA) và Trung tâm Phân tích và Chia sẻ Thông tin Liên Bang (Multi-State Information Sharing and Analysis Center MS-ISAC) đưa ra

Có sự chuẩn bị chuẩn bị kỹ lưỡng

Đừng để “mất bò mới lo làm chuồng”. Hãy chuẩn bị trước cho những rủi ro, dù đang lưu trữ dữ liệu bằng cách nào, dù là ổ cứng rời, ổ cứng mạng, hay cloud, bạn vẫn có nguy cơ bị tấn công ransomware. Vì vậy, hãy có những sự chuẩn bị

- Nên backup dữ liệu thường xuyên, định kỳ. Bản sao backup nên được mã hoá, được cất giữ cẩn thận, có thể không cần phải tiếp xúc với internet.

- Thường xuyên xác minh bản sao BackUp có thể dùng để Restore (đồ dự phòng luôn phải tốt để có thể được sử dụng lúc cần đến)

- Nên sử dụng chiến thuật BackUp 3-2-1, nếu anh em đang dùng Synology NAS có thể tìm hiểu về Hyper Backup, Cloud Sync và Snapshot Replication, mình đang sử dụng 3 công cụ này để đảm bảo an toàn cho dữ liệu, chia sẻ chi tiết hơn anh em có thể xem tại bài viết Chiến lược sao lưu hiệu quả cho NAS cá nhân và gia đình.

Hiểu về những nguy cơ lây nhiễm ransomware phổ biến

Cấu hình NAS và các thiết bị đúng cách

- Phần này mình đã đề cập khá nhiều ở trên, nhưng nhắc lại một số điểm quan trọng và bổ sung thêm một số cài đặt cần thiết

- Không để DSM tiếp xúc với internet trừ khi thật sự cần thiết. Ví dụ, bạn vẫn cần kết nối đến NAS qua internet nhưng có thể dùng Firewall để cất DSM đi, không cho truy cập từ internet, chỉ có thể truy cập từ mạng nội bộ

- Nếu phải truy cập thông qua các giao thức File Services (SMB, FTP…), nên sử dụng VPN để kết nối đến NAS, mình sẽ cập nhật bài viết về cấu hình và sử dụng VPN Server trên NAS tại đây

- Nếu phải truy cập SMB qua internet mà không sử dụng VPN, cài đặt Transport encryption mode thành Force để nâng cao bảo mật. Mình dùng MacOS có vẻ không dùng được chế độ này, bật lên Force là không kết nối vào SMB được, bạn nào biết tối ưu hướng dẫn mình với nhé.

- Nếu muốn mở DSM ra với internet, hãy chỉ mở các port cần thiết

- Có thể bật Transfer Log của các phương thức truyền tải file, để theo dõi nếu phát hiện những hành vi bất thường (Control Panel > File Services > SMB/AFP/NFS/FTP > Enable SMB/AFP/NFS/FTP service > Enable Transfer Log)

Cảnh giác với các nguồn lừa đảo

Hãy cảnh giác với email lừa đảo, thường sẽ là những email dụ dỗ bạn bấm vào link, tải phần mềm ứng dụng. Đó sẽ là những nguồn phát tán mã độc. Thậm chí, hãy cảnh giác với email được gửi từ người quen, vì có thể họ đang bị chiếm quyền kiểm soát tài khoản hoặc thiết bị của họ đã bị mã độc tấn công và điều khiển. Các bạn có thể xem kỹ hơn trong tài liệu về phòng chống ransomware và sử dụng đính kèm email cẩn trọng của CISA

Cảnh giác với những nơi bạn truy cập, những thứ bạn bấm vào và những file bạn sẽ tải. Nếu nghi ngờ, có thể sử dụng một môi trường khác, có cách biệt nhất định với môi trường làm việc chính của bạn để giảm thiểu rủi ro, có thể kể đến như sử dụng một máy ảo hoặc sử dụng một user khác có phân quyền thấp hơn

Sử dụng công cụ phòng chống

Nên sử dụng các phần mềm Antivirus và Anti-Malware trên máy tính cũng như trên NAS của bạn. Synology có sẵn phần mềm Antivirus Essential và Sercurity Advisor trên NAS để quét định kỳ

Trên NAS, hạn chế sử dụng các phần mềm và package từ bên thứ ba nếu không thật sự cần thiết, nếu phải dùng, cũng hãy update thường xuyên để nhận được các bản vá bảo mật từ các nhà phát hành

Ứng phó nếu dính ramsomware

Ba bước chính rất quan trọng trong và sau một cuộc tấn công ransomware, các bạn có thể tham khảo các bước đầy đủ tại tài liệu của CISA và MS-ISAC:

- Xác định hệ thống nào đã bị ảnh hưởng và cách ly ngay lập tức. Tách các thiết bị đã bị phơi nhiễm ra khỏi hệ thống mạng nội bộ. Như rút dây mạng, tắt modem…

- Nếu không thể ngắt kết nối các thiết bị bị ảnh hưởng khỏi mạng, hãy tắt nguồn chúng để ngăn chặn lây nhiễm mã độc. Tuy nhiên, việc tắt nguồn các thiết bị cũng có thể gây mất “bằng chứng phạm tội” nếu những dữ liệu đó đang được lưu trên các bộ nhớ tạm.

- Phân loại các hệ thống bị ảnh hưởng để khôi phục và phục hồi. Khôi phục dữ liệu bằng cách restore từ các bản backup hoặc từ các bản lưu snapshot.

Các bước bên dưới sẽ phần nào giúp giảm tác động, dọn dẹp chiến trường và giúp giảm nguy cơ bị dính ramsonware lần nữa

- Thu thập thông tin về cuộc tấn công ransomware, ghi lại những thông tin và hiểu biết về những gì đã xảy ra dựa trên phân tích ban đầu

- Tìm kiếm sự hỗ trợ từ các chuyên gia, ví dụ như Synology Support team, bộ phận IT, hoặc các công ty an ninh mạng

- Tham khảo các bộ giải mã. Một số chuyên gia bảo mật có thể đã có thuật toán giải mã được một số biến thể ransomware

- Tìm và làm theo các hướng dẫn đáng tin cậy để ứng phó với từng biến thể ransomware

- Xác định nguyên nhân nhiễm bệnh để phòng tránh

- Setup lại hệ thống, vá những kẽ hở, dựa trên mức độ ưu tiên của các dịch vụ quan trọng

- Cân nhắc cài lại toàn bộ hệ điều hành (DSM), cũng như các ứng dụng và cân nhắc thay đổi toàn bộ mật khẩu các tài khoản trên DSM

Bài viết xin được kết thúc tại đây. Chúc các bạn sử dụng NAS và internet an toàn, vui vẻ. Các bạn có thể xem thêm và tham gia thảo luận về bài viết này trên Tinh Tế nha

Nếu thấy nội dung bài viết hữu ích, hãy chia sẻ cho bạn bè và người thân. Đừng quên theo dõi Ngon Bổ Xẻ qua Facebook và Youtube để luôn cập nhật các nội dung mới nhất. Ngoài ra, mình cũng có lập Group FB chuyên chia sẻ các deal hời cho anh em về công nghệ, điện từ, gia dụng… các bạn cũng có thể tham gia nha. Một lần nữa, chân thành cám ơn các bạn và hẹn gặp lại trong những nội dung kế tiếp ❤️

Nguồn tham khảo: Synology, Synology, CISA, Make Use Of, CloudWards, TechTarget, Hostinger

Chia sẻ bài viết:

Bác hướng dẫn thêm vụ cài Plex cho nas để xem phim tại gia đi ạ

Okie bạn 😀 trong chuỗi bài viết của mình cũng có chủ đề về giải trí tại gia, mình sẽ đề cập đến Plex trong bài viết đó nha